ÚLTIMOS ARTÍCULOS

enero 31, 2024

El personal y su formación es un componente fundamental de la seguridad informática

Los tres componentes de la Ciberseguridad son: Los recursos humanos, las normas de seguridad y las medidas...

enero 23, 2024

1.- ¿Qué es Zenmap?

Zenmap es la interfaz gráfica oficial del escáner de seguridad Nmap.

Se trata de una aplicación multiplataforma (Linux, Windows, Mac OS X, BSD, etc.) gratuita...

enero 4, 2024

La diseñamos para ayudarnos ¿Y si decide no obedecer?

En este artículo descubrirás los fundamentos de la ASI (Artificial SuperIntelligence), los riesgos y los principales ejemplos...

diciembre 23, 2023

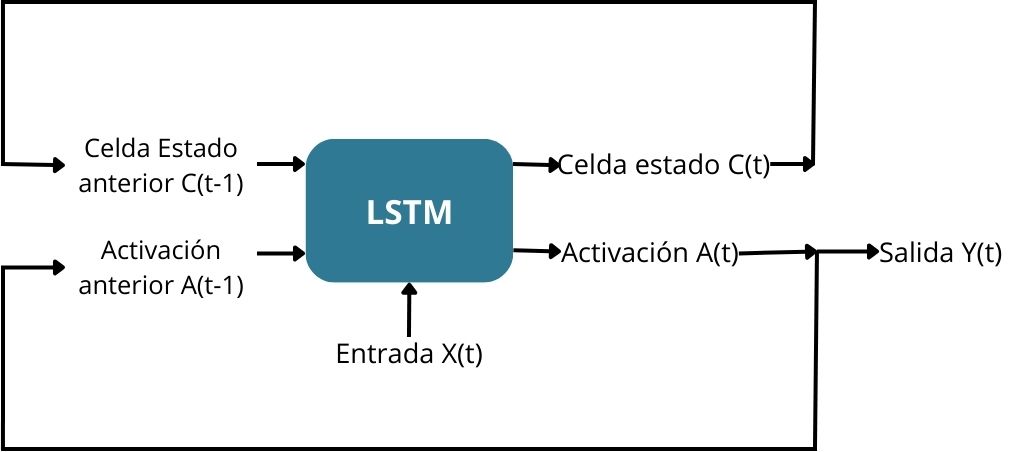

En este artículo vas a descubrir qué son las redes LSTM, y porqué son tan importantes en la industria del Machine Learning. Todo ello con ejemplos muy prácticos.

¿Qué...

No posts found