En este artículo conocerás en detalle que son los dispositivos IoT y las amenazas que presentan.

Índice

Definición de IOT

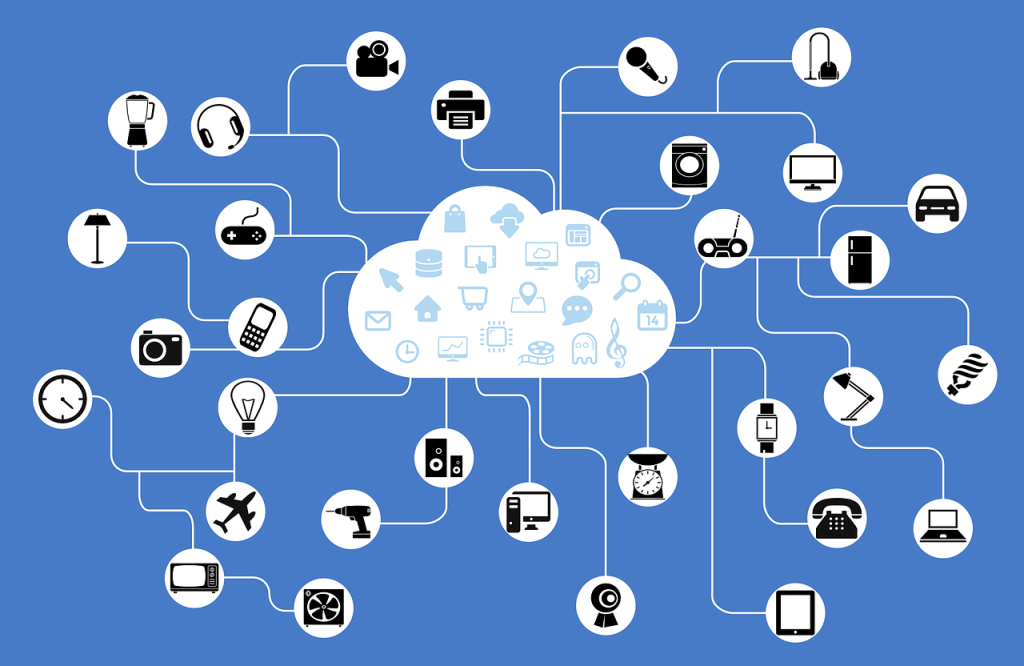

IoT, Internet of the Things o Internet de la Cosas, son un conjunto de dispositivos como por ejemplo:

- Lavadoras

- Cámaras de video

- Televisiones

- Relojes

- coches

- aires acondicionados

- bombillas

- impresoras wifi

- altavoces inteligentes

- frigoríficos

- etc.

que tienen conectividad a Internet.

¿Qué es IoT en Ciberseguridad?

IoT en Ciberseguridad es un conjunto de procedimientos, herramientas y acciones que nos permitan conectarlos y disfrutar de su funcionalidad sin exponer nuestra seguridad.

Problemas de seguridad en IoT

A mayor conectividad, mayor superficie de exposición al ataque.

Cuantas más formas tengan los dispositivos de conectarse entre sí, más maneras tendrán los adversarios de hackerarlos.

Si un dispositivo tiene conectividad por internet mediante API y conectividad Bluetooh ambos canales pueden ser usados para comprometer al dispositivo.

Riesgos IoT

1.- Superficie de ataque muy amplia

A diferencia de otras tecnologías, los dispositivos IoT tienen una superficie de ataque especialmente grande debido a su conectividad a Internet. Aunque esta accesibilidad es muy útil y lo que le ha hecho ser una tecnología valiosa, también concede a los hackers la oportunidad de interactuar con los dispositivos de forma remota. Por este motivo, las campañas de piratería informática como el phishing son especialmente eficaces. La seguridad IoT, al igual que la seguridad en la nube, tiene que tener en cuenta un gran número de puntos de entrada para proteger los activos.

2.- Falta de previsión del sector.

¿Quien iba a pensar hace unos años que los automóviles iban a estar conectados a internet?

La industria del automóvil por ha tenido que añadir conectividad a los vehículos, esta conectividad se ha hecho a marchas forzadas y muchas veces sin las previsiones adecuadas acerca de los problemas nuevos de seguridad. ¿Cuales son estos nuevos problemas?

Si circulamos por una autopista y hackean nuestro automóvil, y provocan que se detenga el vehículo, tenemos un problema que hace unos años era impensable.

3.- Limitación de recursos

La falta de previsión no es el único problema de seguridad del IoT al que se enfrentan las industrias 4.0 recién digitalizadas. Otra de las principales preocupaciones de la seguridad del IoT son las limitaciones de recursos de muchos de estos dispositivos.

No todos los dispositivos IoT tienen la potencia informática necesaria para integrar sofisticados cortafuegos por ejemplo

¿Cómo proteger los dispositivos IoT?

A continuación una lista de medidas de seguridad para proteger nuestros sistemas que contienen dispositivos IoT:

Seguridad IoT desde la fase de diseño.

Se han desarrollado productos y una vez terminados se han intentado securizar añadiéndoles parches, este enfoque es caro, es más eficaz si abordamos la seguridad desde los primeros estadios de desarrollo de un producto,

PKI (Public Key Infraestructure) y certificados digitales

Muchos dispositivos IoT son vulnerables porque se pueden interceptar sus comunicaciones mediante ataques de Men in the Middle, el ataque consiste en engañar al dispositivo IOT y simular ser el servidor al que se tiene que conectar y del que tiene que recibir intrucciones.

Mediante una infraestructura de certificados digitales evitamos este tipo de ataques.

Seguridad de las redes donde se conectan dispositivos IoT

Hay que vigilar las redes donde se conectan los dispositivos IoT. Los dispositivos Iot pueden se un pivot ideal para los adversarios en sus movimientos laterales hacia la información sensible y confidencial de los servidores. Hay que:

1.- Poner reglas estrictas en los cortafuegos

2.- Usar una aplicación antivirus robusta

3.- Poner reglas muy estrictas en el cortafuegos cortafuegos

4.- Usar sistemas de detección de intrusiones/sistemas de prevención de intrusiones.

5.- Bloquear direcciones IP (Protocolo de Internet) no autorizadas

6.- Garantizar que los sistemas estén parcheados y actualizados.

7.- Control de acceso a la red. NAC, identificar e inventariar los dispositivos IoT que se conectan a nuestra red.

Seguridad en las API IoT

Las API (Application Programming Interface) son los canales de comunicación, permiten al dispositivo comunicarse con su servidor o con otros dispositivos

El inconveniente es que los hackers pueden estudiar y comprometer estos canales de comunicación, hay que proteger estos canales de comunicación para garantizar que los dispositivos IoT legítimos se conectan con sus servidores garantizando la confidencialidad y la integridad de la comunicación, usar una infraestructura de clave pública para autenticar dispositivos y cifrar las comunicaciones.

Segmentación de los dispositivos IoT.

Los dispositivos IoT que necesitan conectarse directamente a Internet deben segmentarse en sus propias redes y tener acceso restringido a la red de la empresa. Los segmentos de la red deben supervisarse para detectar actividades anómalas y tomar medidas en caso de que se detecte un problema.

Cortafuegos para dispositivos IoT.

Como los dispositivos Iot, tienen la capacidad de procesamiento muy limitada, ya que el procesador que montan suele ser de bajo consumo y no es capaz la mayoría de las veces de ejecutar un software de seguridad como un cortafuegos. La estrategia es aislar en una LAN todos los dispositivos IoT y comunicarlos mediante las pasarelas de seguridad, que actúan como intermediarias entre los dispositivos IoT y la red para garantizar que los piratas informáticos no puedan acceder a los dispositivos IoT que conectan.

Gestión de parches/actualizaciones continuas de software.

Uno de los problemas de estos dispositivos es la gestión de actualizaciones, muchos de ellos sobre todo en las gamas bajas, no tienen un soporte adecuado. La actualización del firmware muchas veces es un proceso manual. Es fundamental proporcionar los medios para actualizar los dispositivos IoT ya sea a través de conexiones de red o mediante automatización.

Formación del equipo de ciberseguridad sobre IoT.

El equipo de ciberseguridad debe de estar al día de los retos que presentan los dispositivos IoT en cuanto a amenazas y medidas de seguridad que se han de aplicar para contrarestarlas.

Concienciación de usuarios sobre dispositivos IoT

Los usuarios de los dispositivos IoT deben de ser conscientes de que se trata de dispositivos que presentan unas funcionalidades muy útiles y avanzadas pero deben de ser conscientes de las amenazas que presentan. Los usuarios deben de cambiar las credenciales por defecto de estos dispositivos y actualizar su firmware regularmente. También deben de tener presente los aspectos de seguridad de un dispositivo IoT a la hora de la decisión de compra.

Conclusión:

Los dispositivos IoT han venido para quedarse y proporcionan una funcionalidad nunca vista en cuanto a conectividad, esto trae consigo en contrapartida unos retos de seguridad nuevos y mayores. Se han de aplicar medidas de seguridad que permitan seguir usando estos dispositivos e impedir que sean comprometidos.

Cada dispositivo tiene la capacidad de enviar datos y conectarse a su servidor identificándose y enviando información latidos del corazon, pasos andados, imágenes de cámaras de seguridad, rendimiento de procesadores, localización gps, etc.

La conectividad es una gran ventaja y permite funcionalidades muy novedosas, el lado negativo es que permitir que los dispositivos se conecten a Internet automáticamente los expone a una serie de graves vulnerabilidades si no están debidamente protegidos.

Un dispositivo conectado a nuestra red por ejemplo un aire acondicionado, un termostato, un reloj, una cámara, etc, puede que no tenga gran valor por si mismo, pero deben de ser protegido porque pueden ser hackeados y usados como pivotes para desde ellos moverse lateralmente hacia los servidores y obtener información confidencial o sensible.